Задаволены

- Навошта наладжваць сістэму выяўлення пранікнення?

- Усталёўка пакета Snort

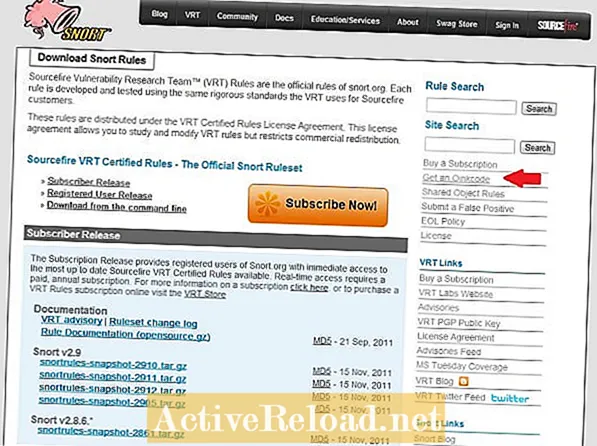

- Атрыманне кодэкса Oinkmaster

- Для атрымання кода Oinkmaster выканайце наступныя дзеянні:

- Увод кода Oinkmaster у Snort

- Абнаўленне правілаў уручную

- Даданне інтэрфейсаў

- Налада інтэрфейсу

- Выбар катэгорый правілаў

- Якая мэта катэгорый правілаў?

- Як я магу атрымаць больш інфармацыі пра катэгорыі правілаў?

- Папулярныя катэгорыі правілаў храпу

- Налады прэпрацэсара і патоку

- Запуск інтэрфейсаў

- Калі Snort не можа пачаць

- Праверка папярэджанняў

Сэм працуе сеткавым аналітыкам у алгарытмічнай гандлёвай фірме. Ён атрымаў ступень бакалаўра ў галіне інфармацыйных тэхналогій у UMKC.

Навошта наладжваць сістэму выяўлення пранікнення?

Хакеры, вірусы і іншыя пагрозы пастаянна правяраюць вашу сетку і шукаюць спосаб пранікнення. Каб узламаць усю сетку, патрэбна толькі адна ўзламаная машына. Па гэтых прычынах я рэкамендую стварыць сістэму выяўлення пранікнення, каб вы маглі забяспечыць бяспеку сваіх сістэм і кантраляваць розныя пагрозы ў Інтэрнэце.

Snort - гэта IDS з адкрытым зыходным кодам, які можна лёгка ўсталяваць на брандмаўэры pfSense, каб абараніць хатнюю або карпаратыўную сетку ад зламыснікаў. Snort таксама можна наладзіць на функцыю сістэмы прафілактыкі пранікнення (IPS), што робіць яе вельмі гнуткай.

У гэтым артыкуле я распавяду вам пра працэс усталёўкі і налады Snort на pfSense 2.0, каб вы маглі пачаць аналізаваць трафік у рэжыме рэальнага часу.

Усталёўка пакета Snort

Каб пачаць працу з Snort, вам трэба ўсталяваць пакет з дапамогай дыспетчара пакетаў pfSense. Дыспетчар пакетаў знаходзіцца ў сістэмным меню вэб-інтэрфейсу pfSense.

Знайдзіце Snort са спісу пакетаў, а затым націсніце сімвал плюса з правага боку, каб пачаць усталёўку.

Звычайна для snort патрабуецца пару хвілін, каб усталяваць, у яго ёсць некалькі залежнасцей, якія pfSense спачатку трэба загрузіць і ўсталяваць.

Пасля завяршэння ўстаноўкі Snort з'явіцца ў меню паслуг.

Snort можна ўсталяваць з дапамогай дыспетчара пакетаў pfSense.

Атрыманне кодэкса Oinkmaster

Каб Snort быў карысным, яго трэба дапоўніць апошнім наборам правілаў. Пакет Snort можа аўтаматычна абнаўляць гэтыя правілы для вас, але спачатку вы павінны атрымаць код Oinkmaster.

Даступны два розныя наборы правілаў Snort:

- Набор рэлізаў для абанентаў - гэта самы сучасны набор правілаў. Доступ да гэтых правілаў у рэжыме рэальнага часу патрабуе платнай штогадовай падпіскі.

- Іншая версія правілаў - гэта зарэгістраваны рэліз карыстальніка, які цалкам бясплатны для ўсіх, хто рэгіструецца на сайце Snort.org.

Асноўнае адрозненне паміж двума наборамі правілаў заключаецца ў тым, што правілы ў зарэгістраваным рэлізе карыстальніка адстаюць ад правілаў падпіскі на 30 дзён. Калі вы хочаце атрымаць самую сучасную абарону, вам варта атрымаць падпіску.

Для атрымання кода Oinkmaster выканайце наступныя дзеянні:

- Наведайце вэб-старонку правілаў Snort, каб загрузіць патрэбную версію.

- Націсніце на «Зарэгістравацца на рахунак» і стварыце ўліковы запіс Snort.

- Пасля таго, як вы пацвердзіце свой рахунак, увайдзіце ў сістэму на Snort.org.

- Націсніце на "Мой рахунак" у верхняй панэлі спасылак.

- Націсніце на ўкладку "Падпіскі і Oinkcode".

- Націсніце на спасылку Oinkcodes, а затым націсніце "Стварыць код".

Код будзе захоўвацца ў вашым уліковым запісе, так што пры неабходнасці вы зможаце атрымаць яго пазней. Гэты код трэба будзе ўвесці ў налады Snort у pfSense.

Для загрузкі правілаў з сайта Snort.org патрабуецца код Oinkmaster.

Увод кода Oinkmaster у Snort

Пасля атрымання Oinkcode яго неабходна ўвесці ў наладах пакета Snort. Старонка налад Snort з'явіцца ў меню паслуг вэб-інтэрфейсу. Калі яго не відаць, пераканайцеся, што пакет усталяваны, і пры неабходнасці пераўсталюйце пакет.

Код Oink неабходна ўвесці на старонцы агульных налад налад Snort. Я таксама хацеў бы паставіць галачку, каб таксама ўключыць правілы ўзнікнення пагроз. Правілы ET падтрымліваюцца супольнасцю з адкрытым зыходным кодам і могуць прадастаўляць некаторыя дадатковыя правілы, якія не могуць быць знойдзены ў наборы Snort.

Аўтаматычнае абнаўленне

Па змаўчанні пакет Snort не будзе абнаўляць правілы аўтаматычна. Рэкамендуемы інтэрвал абнаўлення - раз на 12 гадзін, але вы можаце змяніць гэта ў адпаведнасці з вашым асяроддзем.

Не забудзьцеся націснуць кнопку "захаваць", як толькі скончыце ўносіць змены.

Абнаўленне правілаў уручную

Snort не ўтрымлівае ніякіх правілаў, таму вам давядзецца абнаўляць іх уручную ў першы раз. Каб запусціць абнаўленне ўручную, націсніце ўкладку абнаўленняў, а затым націсніце кнопку правілаў абнаўлення.

Пакет загрузіць апошнія наборы правілаў з Snort.org, а таксама новыя пагрозы, калі вы выбралі гэты параметр.

Пасля завяршэння абнаўлення правілы будуць выняты і гатовы да выкарыстання.

Правілы трэба загружаць уручную пры першай наладзе Snort.

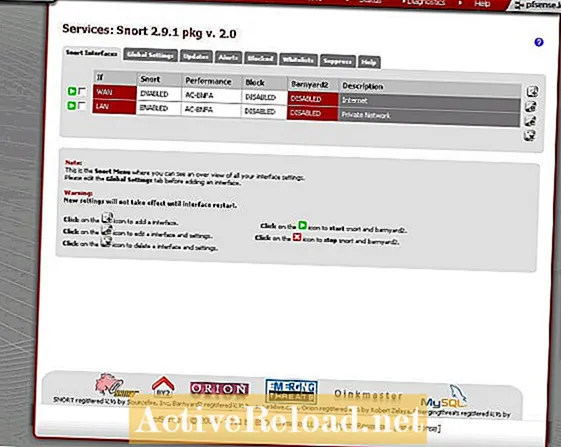

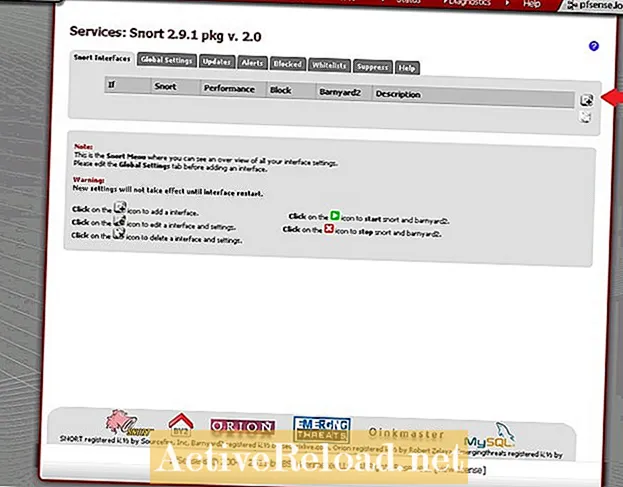

Даданне інтэрфейсаў

Перш чым Snort пачне працаваць як сістэма выяўлення пранікнення, неабходна прызначыць інтэрфейсы для яго маніторынгу. Тыповая канфігурацыя - для Snort кантраляваць любыя інтэрфейсы WAN. Іншая найбольш распаўсюджаная канфігурацыя - Snort для маніторынгу інтэрфейсу WAN і LAN.

Маніторынг інтэрфейсу LAN можа забяспечыць пэўную бачнасць нападаў, якія адбываюцца знутры вашай сеткі. Нярэдкія выпадкі, калі ПК у сетцы LAN заражаецца шкоднасным праграмным забеспячэннем і пачынае атакаваць сістэмы ўнутры і па-за сеткай.

Каб дадаць інтэрфейс, націсніце сімвал плюса, які знаходзіцца на ўкладцы Snort.

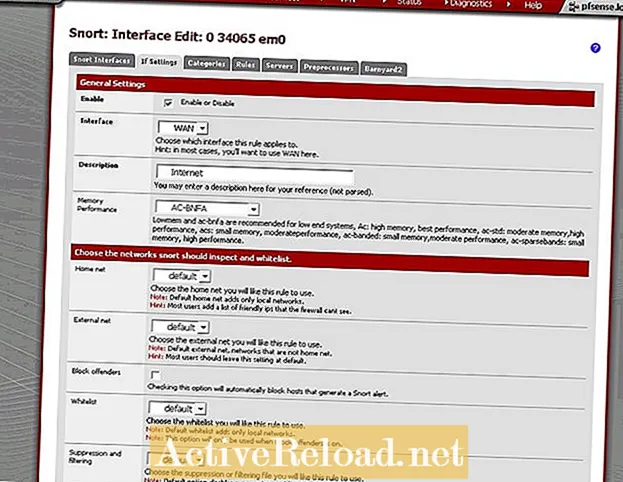

Налада інтэрфейсу

Пасля націску кнопкі дадаць інтэрфейс вы ўбачыце старонку налад інтэрфейсу.Старонка налад змяшчае мноства опцый, але ёсць толькі некалькі, пра якія вам сапраўды трэба патурбавацца, каб запусціць працу.

- Па-першае, пастаўце галачку ўверсе старонкі.

- Далей абярыце інтэрфейс, які вы хочаце наладзіць (у гэтым прыкладзе я спачатку наладжваю WAN).

- Усталюйце прадукцыйнасць памяці на AC-BNFA.

- Усталюйце сцяжок "Уваход папярэджанняў для храпання файла unified2", каб barnyard2 працаваў.

- Націсніце "Захаваць".

Калі вы выкарыстоўваеце шматфункцыянальны маршрутызатар, вы можаце наладзіць іншыя інтэрфейсы WAN у вашай сістэме. Я таксама рэкамендую дадаць інтэрфейс LAN.

Перш чым пачаць інтэрфейсы, ёсць яшчэ некалькі налад, якія трэба наладзіць для кожнага інтэрфейсу. Каб наладзіць дадатковыя налады, вярніцеся да ўкладкі Snort interfaces і націсніце сімвал «E» у правай частцы старонкі побач з інтэрфейсам. Гэта верне вас на старонку канфігурацыі для гэтага канкрэтнага інтэрфейсу. Каб выбраць катэгорыі правілаў, якія павінны быць уключаны для інтэрфейсу, націсніце на ўкладку катэгорый. Усе правілы выяўлення падзелены на катэгорыі. Катэгорыі, якія змяшчаюць правілы з новых пагроз, пачнуцца з "якія ўзнікаюць", а правілы з Snort.org пачынаюцца з "snort". Пасля выбару катэгорый націсніце кнопку "Захаваць" унізе старонкі. Падзяліўшы правілы на катэгорыі, вы можаце ўключыць толькі тыя катэгорыі, якія вас цікавяць. Я рэкамендую ўключыць некаторыя больш агульныя катэгорыі. Калі вы выкарыстоўваеце ў сваёй сетцы пэўныя паслугі, такія як Інтэрнэт або сервер баз дадзеных, вам варта ўключыць і катэгорыі, якія адносяцца да іх. Важна памятаць, што Snort будзе патрабаваць больш сістэмных рэсурсаў пры кожным уключэнні дадатковай катэгорыі. Гэта таксама можа павялічыць колькасць ілжывых спрацоўванняў. Увогуле, лепш уключыць толькі тыя групы, якія вам патрэбныя, але не саромейцеся эксперыментаваць з катэгорыямі і глядзець, што лепш працуе.Выбар катэгорый правілаў

Якая мэта катэгорый правілаў?

Як я магу атрымаць больш інфармацыі пра катэгорыі правілаў?

Калі вы хочаце даведацца, якія правілы ёсць у катэгорыі, і даведацца больш пра тое, што яны робяць, вы можаце націснуць на катэгорыю. Гэта звяжа вас непасрэдна са спісам усіх правілаў у катэгорыі.

Папулярныя катэгорыі правілаў храпу

| Назва катэгорыі | Апісанне |

|---|---|

snort_botnet-cnc.rules | Арыентуецца на вядомых хостаў камандавання і кіравання ботнетамі. |

snort_ddos.rules | Выяўляе атакі адмовы ў абслугоўванні. |

snort_scan.rules | Гэтыя правілы выяўляюць сканаванне партоў, зонды Несуса і іншыя атакі на збор інфармацыі. |

snort_virus.rules | Выяўляе подпісы вядомых траянаў, вірусаў і чарвякоў. Настойліва рэкамендуецца выкарыстоўваць гэтую катэгорыю. |

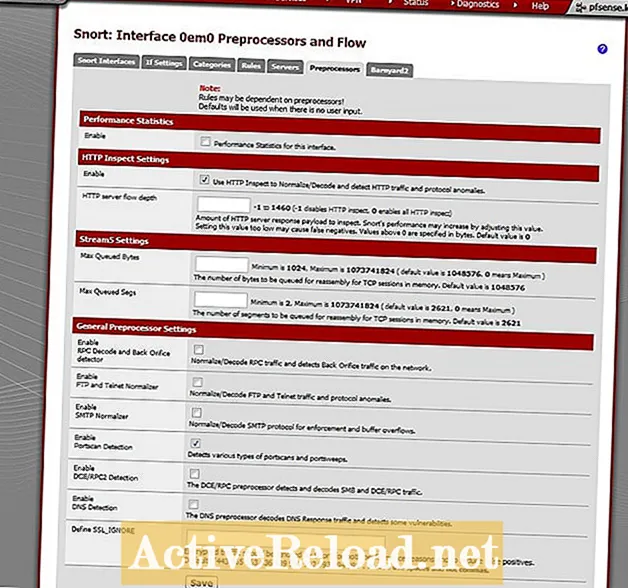

Налады прэпрацэсара і патоку

На старонцы налад прэпрацэсараў ёсць некалькі налад, якія варта ўключыць. Многія правілы выяўлення патрабуюць уключэння праверкі HTTP, каб яны маглі працаваць.

- У раздзеле Налады праверкі HTTP уключыце "Выкарыстоўваць праверку HTTP для нармалізацыі / дэкадавання"

- У раздзеле агульных налад прэпрацэсара ўключыце "Вызначэнне Portscan"

- Захавайце налады.

Запуск інтэрфейсаў

Калі да Snort дадаецца новы інтэрфейс, ён не запускаецца аўтаматычна. Каб уручную запусціць інтэрфейсы, націсніце на зялёную кнопку прайгравання ў левай частцы кожнага наладжанага інтэрфейсу.

Пры запуску Snort тэкст, які стаіць за імем інтэрфейсу, будзе зялёным. Каб спыніць Snort, націсніце на чырвоную кнопку прыпынку, размешчаную з левага боку інтэрфейсу.

Ёсць некалькі распаўсюджаных праблем, якія могуць перашкодзіць запуску Snort.

Калі Snort не можа пачаць

Праверка папярэджанняў

Пасля паспяховай налады і запуску Snort вы павінны пачаць бачыць абвесткі, як толькі трафік будзе адпавядаць правілам.

Калі вы не бачыце папярэджанняў, выдзяліце крыху часу, а потым зноў праверце. У залежнасці ад колькасці трафіку і правілаў, якія будуць уключаны, можа прайсці некаторы час, пакуль вы не ўбачыце папярэджання.

Калі вы хочаце праглядаць папярэджанні выдалена, вы можаце ўключыць наладу інтэрфейсу "Адпраўляць папярэджанні ў асноўныя сістэмныя часопісы". Абвесткі, якія з'яўляюцца ў сістэмных часопісах, могуць быць праглядаецца выдалена з дапамогай Syslog.

Гэты артыкул дакладна і дакладна адпавядае ведам аўтара. Змест прызначаны толькі для інфармацыйных ці забаўляльных мэт і не замяняе асабістых кансультацый альбо прафесійных парад у дзелавых, фінансавых, юрыдычных і тэхнічных пытаннях.

)